Троянец-бэкдор использует TeamViewer по-новому

25 мая 2016 года

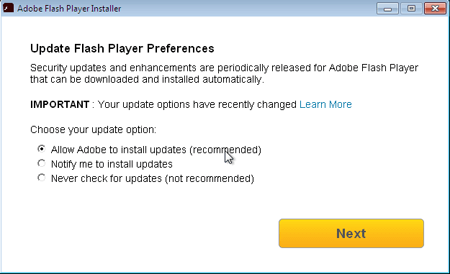

Для распространения троянца BackDoor.TeamViewer.49 киберпреступники используют другую вредоносную программу — Trojan.MulDrop6.39120, которая реализована в виде поддельного обновления Adobe Flash Player. Исполняемый файл Trojan.MulDrop6.39120 действительно устанавливает плеер на работающий под управлением Windows компьютер, но при этом втайне от пользователя сохраняет на диск приложение TeamViewer, троянца BackDoor.TeamViewer.49 и необходимый для его работы конфигурационный файл. В процессе установки на экране демонстрируется окно настоящего инсталлятора Flash Player.

Обычно различные троянцы используют TeamViewer с целью организации несанкционированного доступа к зараженному компьютеру. Однако бэкдору BackDoor.TeamViewer.49 утилита TeamViewer нужна совсем по другой причине: он активно использует в своей работе различные внутренние функции процесса этой программы. Кроме того, при своем запуске TeamViewer автоматически помещает в память компьютера библиотеку avicap32.dll, чем и воспользовались злоумышленники: они поместили в папку, в которую Trojan.MulDrop6.39120 сохраняет это приложение, троянскую библиотеку с таким же именем. В момент запуска TeamViewer автоматически загружает ее в память.

После запуска программы TeamViewer BackDoor.TeamViewer.49 удаляет ее значок из области уведомлений Windows и отключает в системе функцию показа сообщений об ошибках. Также троянец использует специальный механизм, призванный исключить его повторный запуск на зараженном компьютере. Необходимые для работы BackDoor.TeamViewer.49 параметры хранятся в зашифрованном конфигурационном файле.

BackDoor.TeamViewer.49 регистрирует себя в автозагрузке, а затем в непрерывном цикле, но с определенными интервалами, устанавливает атрибуты «системный» и «скрытый» для своей папки, где хранятся сам исполняемый файл, вредоносная библиотека и файл конфигурации. Если в какой-то момент времени установить эти атрибуты не удалось, вредоносная программа приступает к процедуре удаления из системного реестра всех ключей, относящихся к программе TeamViewer.

В теле троянца хранится еще одна зашифрованная библиотека, реализующая вредоносные функции BackDoor.TeamViewer.49. В ней содержится специальным образом сформированный массив с именами управляющих серверов, от которых троянец может получать различные команды. Вся информация, которой бэкдор обменивается с управляющим сервером, шифруется.

Троянец способен выполнять несколько управляющих директив, однако две основные из них — это команды на установку соединения с указанным удаленным узлом (включая возможность авторизации на нем) и на перенаправление трафика от управляющего сервера на заданный удаленный узел через инфицированный компьютер. Это позволяет злоумышленникам обеспечить собственную анонимность в Интернете, соединяясь с удаленными узлами через зараженный компьютер как через обычный прокси-сервер.

Вредоносные программы Trojan.MulDrop6.39120 и BackDoor.TeamViewer.49 распознаются и удаляются Антивирусом Dr.Web, поэтому не представляют опасности для наших пользователей.

«Доктор Веб» выражает благодарность компании «Яндекс» за предоставленный для исследований образец троянца.

Подробнее о троянце

Источник: Ferra.ru