Фишинговая атака на пользователей Office 365 через Google Docs

С началом пандемии многие компании переместили изрядную часть рабочего процесса в онлайн и освоили новые инструменты для коллабораций. В частности, гораздо активнее стал использоваться пакет Office 365 от Microsoft. Как и следовало ожидать, участились и случаи охоты за учетными данными от этого сервиса при помощи фишинга. Злоумышленники прибегают к разным уловкам, чтобы заставить сотрудника компании ввести пароль на сайте, имитирующем страницу входа в сервисы Microsoft. Вот очередная фишинговая схема, в которой для этой цели применяются инструменты Google.

Фишинговое письмо

Как и большинство фишинговых схем, эта начинается с письма со ссылкой. Примерно вот такого:

В нем какое-то непонятное сообщение о депозитном вкладе от совершенно непонятного адресата и ссылка на подтверждение платежа. Отправители рассчитывают на то, что получатель захочет уточнить, что это за депозит или хотя бы о какой сумме идет речь. Обратите внимание, защитные системы предупреждают пользователя о том, что письмо отправлено извне компании. Однако ссылка «на файл» не вызывает подозрений у фильтра. Это потому, что она ведет не на фишинговый сайт, а на совершенно легитимный онлайновый сервис Google.

Фишинговый сайт

Кликнув по ссылке, пользователь увидит картину, которая имитирует страницу корпоративного сервиса OneDrive. Причем вверху есть надпись о том, что этот документ доступен любому человеку из компании (возможно, в расчете, что получатель не станет разбираться сам и кинет ссылку бухгалтеру).

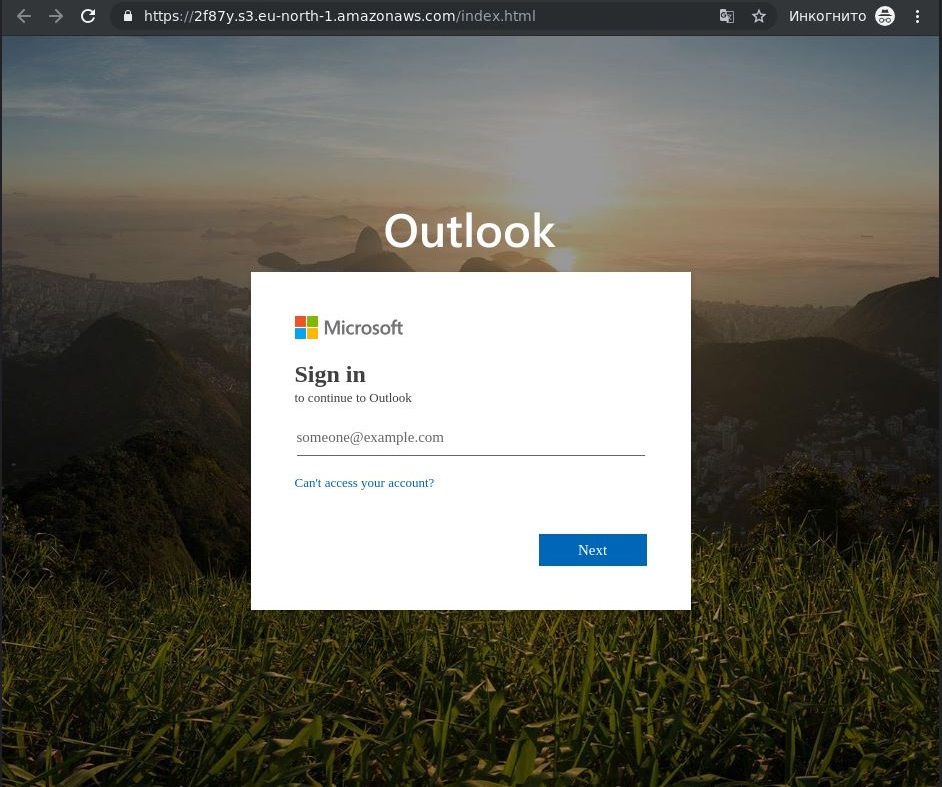

На самом деле то, на что смотрит пользователь, — вообще, не совсем веб-страница. Это слайд презентации из сервиса Google Docs, автоматически открывшийся в режиме просмотра. А уж там, под нарисованной кнопкой «Open», можно разместить абсолютно любую ссылку. В данном случае она ведет на фишинговую страницу, имитирующую окно входа в сервисы Office 365.

На что следовало бы обратить внимание

Начать с того, что само письмо выглядит достаточно странно. Если в письме четко не прописано, что за сервис его послал и по какому поводу, а вы при этом не платили ни за какой депозит, то это явно не тот случай, когда надо кликать на ссылку. Тем более пересылать ее кому бы то ни было.

На «сайте» признаков мошенничества еще больше:

- Сам по себе факт того, что вам извне присылают ссылку на файл, расположенный якобы на вашем OneDrive, должен вызывать подозрения.

- Дисклеймер «Файл доступен любому из вашей организации» — тоже выглядит странно. Кто же так рассылает финансовые документы?

- Имя файла в письме и имя файла, якобы лежащего на OneDrive, не совпадают.

- Посмотрите внимательно на адресную строку браузера. Часто ли вы видели, чтобы страница Microsoft OneDrive располагалась на сервисе Google Docs?

- Почему после клика по кнопке «Open» в сервисе OneDrive вас отправили на страницу входа в Outlook? Это родственные сервисы, но все-таки не одно и то же.

- Еще раз посмотрите на адресную строку. Почему окно входа в Outlook находится на сайте Amazon?

Вывод однозначен — вводить учетные данные от Office 365 тут нельзя.

Как оставаться в безопасности

Главное — быть внимательным к деталям и знать о фишерских уловках. Мы периодически пишем о них в нашем блоге, кроме того, будет нелишне повысить осведомленность о современных киберугрозах (можно удаленно, воспользовавшись онлайновой платформой).

Кроме того, необходимо иметь инструменты, позволяющие фильтровать фишинговые ссылки. Причем они должны работать как на уровне Office 365, так и на компьютерах сотрудников.

Источник: Kaspersky-security.ru