Вредоносные письма от Win32.HLLM.MailSpamer

26 октября 2011 года

Компания «Доктор Веб» — российский разработчик средств информационной безопасности — предупреждает пользователей о распространении троянской программы Win32.HLLM.MailSpamer, рассылающей с компьютеров жертв вредоносные письма. Основную ставку создатели Win32.HLLM.MailSpamer делают на доверчивость пользователей, эксплуатируя в своих неблаговидных целях имя популярного интернет-сервиса «Ответы@Mail.Ru».

Как известно, сайт «Ответы@Mail.Ru» позволяет разместить любой вопрос, ответ на который дают другие пользователи ресурса. Копии всех полученных ответов отправляются автору вопроса по электронной почте. Вероятно, именно эту особенность сервиса и учли вирусописатели: троянец Win32.HLLM.MailSpamer распространяется по e-mail с помощью содержащих вредоносную ссылку писем, имеющих тему «Re: С проекта Ответы@Mail.Ru».

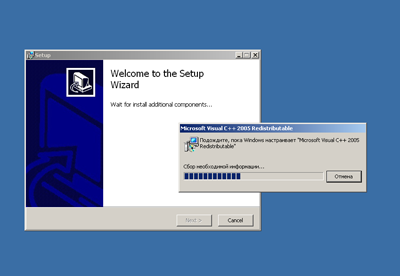

Каждое такое письмо содержит один из вариантов сообщений, таких как «я почему-то сразу нагуглил» или «а самому было лень поискать?», и ссылку на сайт файлообменной службы, ведущую на страничку загрузки RAR-архива. Этот архив содержит исполняемый файл setup.exe и документ Readme.doc. При запуске приложения setup.exe на экране отображается стандартное окно программы-инсталлятора. Данная программа открывает на чтение файл Readme.doc, где в зашифрованном виде хранится троянец Win32.HLLM.MailSpamer.

После расшифровки вредоносная программа сохраняется на диск в виде динамической библиотеки, которая, в свою очередь, извлекает из своего тела исполняемый файл и запускает его. Затем троянец вносит ряд изменений в системный реестр, прописав собственный исполняемый файл в отвечающую за автозапуск ветвь, а также отключает в групповых и локальных политиках User Accounts Control.

Запустившись на выполнение, Win32.HLLM.MailSpamer определяет тип и версию операционной системы, значение серийного номера жесткого диска и IP-адрес инфицированной машины, после чего отправляет соответствующий отчет на удаленный командный сервер злоумышленников. Оттуда троянец получает конфигурационный файл, в котором указан объект для последующей загрузки. Таким объектом, в частности, является программа alqon.exe, которая скачивается с удаленного узла и запускается на выполнение. Это вредоносное ПО устанавливает соединение с командным сервером и получает от него конфигурационный файл, содержащий логин и пароль для доступа к почтовому серверу, а также текст рассылаемого по почте сообщения и ссылку на вредоносный файл. Соединившись с сервером smtp.mail.ru, Win32.HLLM.MailSpamer осуществляет рассылку почтовых сообщений с использованием указанных в конфигурационном файле параметров. Кроме того, в троянце имеется функционал, позволяющий рассылать почтовые сообщения посредством веб-интерфейса.

Сигнатура данной угрозы уже добавлена в вирусные базы Dr.Web. Компания «Доктор Веб» призывает пользователей проявлять осторожность и не запускать на компьютере подозрительные приложения, ссылки на которые получены в подобных сообщениях электронной почты.

Источник:

Доктор Веб

.